常见的电脑病毒有哪些?

根据病毒存在的媒体,病毒可以划分为网络病毒,文件病毒,引导型病毒。网络病毒通过计算机网络传播感染网络中的可执行文件,文件病毒感染计算机中的文件(如:COM,EXE,DOC等),引导型病毒感染启动扇区(Boot)和硬盘的系统引导扇区(MBR),还有这三种情况的混合型,例如:多型病毒(文件和引导型)感染文件和引导扇区两种目标,这样的病毒通常都具有复杂的算法,它们使用非常规的办法侵入系统,同时使用了加密和变形算法。

根据病毒传染的方法可分为驻留型病毒和非驻留型病毒,驻留型病毒感染计算机后,把自身的内存驻留部分放在内存(RAM)中,这一部分程序挂接系统调用并合并到操作系统中去,他处于激活状态,一直到关机或重新启动.非驻留型病毒在得到机会激活时并不感染计算机内存,一些病毒在内存中留有小部分,但是并不通过这一部分进行传染,这类病毒也被划分为非驻留型病毒。

无害型:除了传染时减少磁盘的可用空间外,对系统没有其它影响。

无危险型:这类病毒仅仅是减少内存、显示图像、发出声音及同类音响。

危险型:这类病毒在计算机系统操作中造成严重的错误。

非常危险型:这类病毒删除程序、破坏数据、清除系统内存区和操作系统中重要的信息。这些病毒对系统造成的危害,并不是本身的算法中存在危险的调用,而是当它们传染时会引起无法预料的和灾难性的破坏。由病毒引起其它的程序产生的错误也会破坏文件和扇区,这些病毒也按照他们引起的破坏能力划分。无害型病毒也可能会对新版的DOS、Windows和其它操作系统造成破坏。例如:在早期的病毒中,有一个“Denzuk”病毒在360K磁盘上很好的工作,不会造成任何破坏,但是在后来的高密度软盘上却能引起大量的数据丢失

伴随型病毒,这一类病毒并不改变文件本身,它们根据算法产生EXE文件的伴随体,具有同样的名字和不同的扩展名(COM),例如:XCOPY.EXE的伴随体是XCOPY-COM。病毒把自身写入COM文件并不改变EXE文件,当DOS加载文件时,伴随体优先被执行到,再由伴随体加载执行原来的EXE文件。

“蠕虫”型病毒,通过计算机网络传播,不改变文件和资料信息,利用网络从一台机器的内存传播到其它机器的内存,计算网络地址,将自身的病毒通过网络发送。有时它们在系统存在,一般除了内存不占用其它资源。

寄生型病毒除了伴随和“蠕虫”型,其它病毒均可称为寄生型病毒,它们依附在系统的引导扇区或文件中,通过系统的功能进行传播,按其算法不同可分为:练习型病毒,病毒自身包含错误,不能进行很好的传播,例如一些病毒在调试阶段。

诡秘型病毒它们一般不直接修改DOS中断和扇区数据,而是通过设备技术和文件缓冲区等DOS内部修改,不易看到资源,使用比较高级的技术。利用DOS空闲的数据区进行工作。

变型病毒(又称幽灵病毒)这一类病毒使用一个复杂的算法,使自己每传播一份都具有不同的内容和长度。它们一般的作法是一段混有无关指令的解码算法和被变化过的病毒体组成。

电脑病毒有哪些种类?

引导区电脑病毒

90年代中期,最为流行的电脑病毒是引导区病毒,主要通过软盘在16位元磁盘操作系统(DOS)环境下传播。引导区病毒会感染软盘内的引导区及硬盘,而且也能够感染用户硬盘内的主引导区(MBR)。一但电脑中毒,每一个经受感染电脑读取过的软盘都会受到感染。

引导区电脑病毒是如此传播:隐藏在磁盘内,在系统文件启动以前电脑病毒已驻留在内存内。这样一来,电脑病毒就可完全控制DOS中断功能,以便进行病毒传播和破坏活动。那些设计在DOS或Windows3.1上执行的引导区病毒是不能够在新的电脑操作系统上传播,所以这类的电脑病毒已经比较罕见了。

文件型电脑病毒

文件型电脑病毒,又称寄生病毒,通常感染执行文件(.EXE),但是也有些会感染其它可执行文件,如DLL,SCR等等...每次执行受感染的文件时,电脑病毒便会发作:电脑病毒会将自己复制到其他可执行文件,并且继续执行原有的程序,以免被用户所察觉。

复合型电脑病毒

复合型电脑病毒具有引导区病毒和文件型病毒的双重特点。

宏病毒

宏病毒专门针对特定的应用软件,可感染依附于某些应用软件内的宏指令,它可以很容易透过电子邮件附件、软盘、文件下载和群组软件等多种方式进行传播如MicrosoftWord和Excel。宏病毒采用程序语言撰写,例如VisualBasic或CorelDraw,而这些又是易于掌握的程序语言。宏病毒最先在1995年被发现,在不久后已成为最普遍的电脑病毒。

特洛伊/特洛伊木马

特洛伊或特洛伊木马是一个看似正当的程序,但事实上当执行时会进行一些恶性及不正当的活动。特洛伊可用作黑客工具去窃取用户的密码资料或破坏硬盘内的程序或数据。与电脑病毒的分别是特洛伊不会复制自己。它的传播技俩通常是诱骗电脑用户把特洛伊木马植入电脑内,例如通过电子邮件上的游戏附件等。

蠕虫病毒

蠕虫是另一种能自行复制和经由网络扩散的程序。它跟电脑病毒有些不同,电脑病毒通常会专注感染其它程序,但蠕虫是专注于利用网络去扩散。从定义上,电脑病毒和蠕虫是非不可并存的。随着互联网的普及,蠕虫利用电子邮件系统去复制,例如把自己隐藏于附件并于短时间内电子邮件发给多个用户。有些蠕虫(如CodeRed),更会利用软件上的漏洞去扩散和进行破坏。

其他电脑病毒/恶性程序码

恶意程序通常是指带有攻击意图所编写的一段程序。这些威胁可以分成两个类别:需要宿主程序的威胁和彼此独立的威胁。前者基本上是不能独立于某个实际的应用程序、实用程序或系统程序的程序片段;后者是可以被操作系统调度和运行的自包含程序。也可以将这些软件威胁分成不进行复制工作和进行复制工作的。

怎么使用惠普打印机m439n-惠普m439n扫描文

怎么使用惠普打印机m439n-惠普m439n扫描文

打印机对于上班族来说,打印机用的频率特别高,不过有些新手......

阅读 让Windows7更安全的帐户设置

让Windows7更安全的帐户设置

在Windows 7的帮助文件里面有提到一个问题,为什么使用标准用户......

阅读 驱动程序冲突的识别与处理:如何解决驱

驱动程序冲突的识别与处理:如何解决驱

驱动程序冲突是许多电脑用户在使用新硬件或更新系统后常常会......

阅读 苹果手机的录音功能在哪?

苹果手机的录音功能在哪?

苹果手机的录音功能在语音备忘录里。首先在手机桌面上找到语......

阅读 QQ音乐将已购音乐添加到播放列表的方法

QQ音乐将已购音乐添加到播放列表的方法

QQ音乐是一款拥有海量正版音乐并且支持在线试听的音乐播放器......

阅读 谷歌改进的 iPhone 在消息中

谷歌改进的 iPhone 在消息中 手机QQ怎么关掉群成员探查

手机QQ怎么关掉群成员探查 兄嫂本无缘全靠我花钱是

兄嫂本无缘全靠我花钱是 Surface Neo:Windows 10X平板电

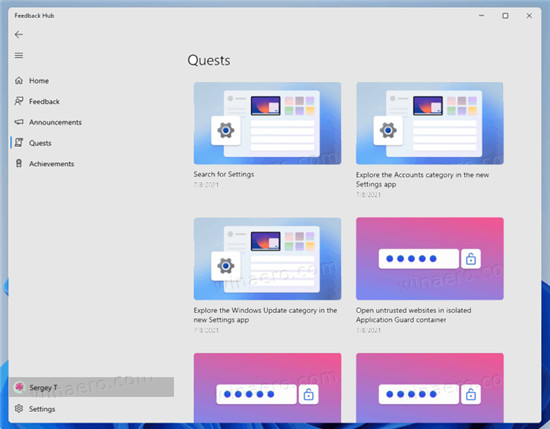

Surface Neo:Windows 10X平板电 微软正在运行Windows11 Bug

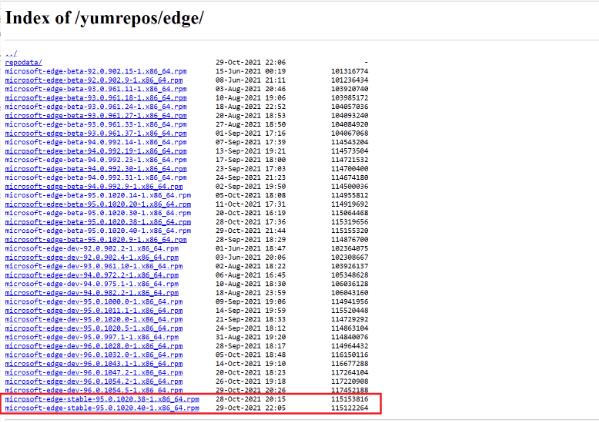

微软正在运行Windows11 Bug 适用于 Linux 的 Microsoft E

适用于 Linux 的 Microsoft E 开发人员频道中的Windows

开发人员频道中的Windows 亲身讲述QQ中奖防骗案例

亲身讲述QQ中奖防骗案例 最终幻想14错误代码1014、

最终幻想14错误代码1014、 忘川风华录暴击率怎么提

忘川风华录暴击率怎么提 艾尔登法环法师开荒攻略

艾尔登法环法师开荒攻略 开发者在HomePod固件挖到料

开发者在HomePod固件挖到料 NVIDIA显卡系列天梯图

NVIDIA显卡系列天梯图 数据恢复基础:丢失文件

数据恢复基础:丢失文件 光驱无法读取光碟的原因

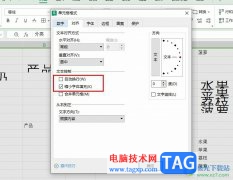

光驱无法读取光碟的原因 WPS Excel显示完整内容的方

WPS Excel显示完整内容的方 Excel表格实现一列数据同时

Excel表格实现一列数据同时 下载了的qq表情删除教程

下载了的qq表情删除教程 大众点评怎么写评价

大众点评怎么写评价 如何设置h3c光纤路由器方

如何设置h3c光纤路由器方 无线路由器IP地址过滤的设

无线路由器IP地址过滤的设

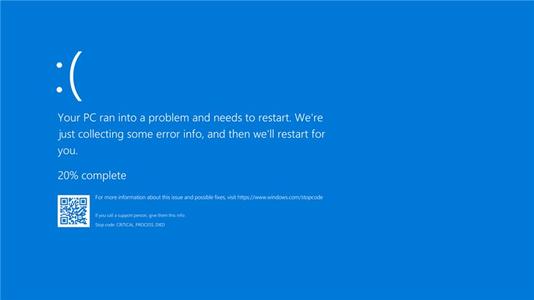

win10版本1607 更新补丁KB4565499 bull; 解决导致lsass.exe在启用远程凭据保护时停止在终端服务器上工作。异常代码为0xc000374。 bull; 解决可能导致中的停止...

次阅读

其实在淘宝人生当中,成就点数就是大家用来升级的一个经验条,而通过购物的方式,大家就可以达成成就,获得对应的点数奖励。点数累计达到一定标准之后,我们就能升级获得对应特权,具...

次阅读

云闪付怎么打车随着网上打车服务的流行,越来越多的软件都支持打车服务,而云闪付也不甘落后,那么大家知道怎么通过云闪付来打车吗下面小编就为大家带来云闪付打车方法介绍,一起来看...

次阅读

提示游戏环境异常怎么解决 提示游戏环境异常解决方法 我们的生活中越来越离不开电脑,但在使用电脑的过程中总会遇到各种各样的问题。电脑技术网致力于给电脑小白朋友们介绍一些简单常...

次阅读

ACROS Security已发布Windows 7和Server 2008 R2(没有ESU许可证)中的0天漏洞的微补丁。这是有关此微补丁的一些信息。 2020年11月12日,安全研究员Cleacute;mentLabro...

次阅读

话说ZAO融合APP确实很好玩,但是很多人还是不太放心自己输入了一些自己的隐私信息,安全问题好像不是能很好的保障,如果你想注销账号,现在就跟着小编仪器来注销吧。zao怎么注销账号1.点...

次阅读

windows10使用的NTFS文件系统的实现中存在一个以前未修补的漏洞。通过此漏洞,攻击者有可能破坏windows10使用的NTFS卷的内容。在NTFS卷上适当地制作文件以触发该漏洞。现...

次阅读

云闪付怎么删除交易记录很多用户在生活中都会使用到云闪付这个软件,但是有些用户想要删除一些交易记录却不知该如何操作,下面小编就为大家带来云闪付删除交易记录的方法,一起来看看...

次阅读

如何养成安全的上网习惯,你可以看看这些日常操作技巧知识。 1、使用安全的电脑 个人电脑 ※ 设置操作系统登录密码,并开启系统防火墙。 ※ 安装杀毒软件并及时更新病毒特征库。...

次阅读

淘宝上怎么开通分享小站很多在淘宝上开店的小伙伴,对于淘宝分享小站肯定不会陌生,它可以让卖家更好的对于商品进行曝光,那么淘宝分享小站具体怎么开通呢下面小编就为大家带来淘宝分...

次阅读

对于要淘汰的计算机,不论硬盘中是否有重要的数据,最好将硬盘保留。如果觉得硬盘实在太小,没有必要保留,最好将硬盘中的数据擦除。但是,普通的重新分区、格式化、删除等操...

次阅读

淘宝人生成就看自己到底花了多少钱随着科技的发展,电商逐渐成为我们生活中不可缺少的组成部分。说起来电商可谓是彻底的改变了我们的生活习惯,本来大家购物就只能去线下的商店,出门...

次阅读

云闪付的交易记录该怎么查相信许多小伙伴在使用云闪付的时候,不知道该如何查询每一笔的交易,其实很简单,下面跟随小编给大家介绍查询的操作方法。云闪付查交易记录方法操作1、首先...

次阅读

进程为应用程序的运行实例,是应用程序的一次动态执行。看似高深,我们可以简单地理解为:它是*作系统当前运行的执行程序。在系统当前运行的执行程序里包括:系统管理计算机个体和完...

次阅读

最近一段时间抖音上有一首非常好听的歌曲,其中有一句歌词是赢了自己才赢了江湖,那么这到底是一首什么歌呢接下来小编就为大家详细介绍一下。赢了自己才赢了江湖是什么歌_赢了自己才...

次阅读